Північнокорейський Хакери розробляють свіжі та все більш складні методи крадіжки криптовалют: Масштаб зустрічі, приховування зловмисного програмного забезпечення в Гітб і NPM Пакети та встановлення юридичних організацій у США, щоб назвати лише декілька.

Реєстрація фактичної компанії – це найрідкісніший метод серед них, і це найскладніший. Тим не менш, дослідники виявили кілька випадків загрози суб’єктів, які створюють бізнес у США для залучення криптовалювачів та поширення коду крадіжки даних.

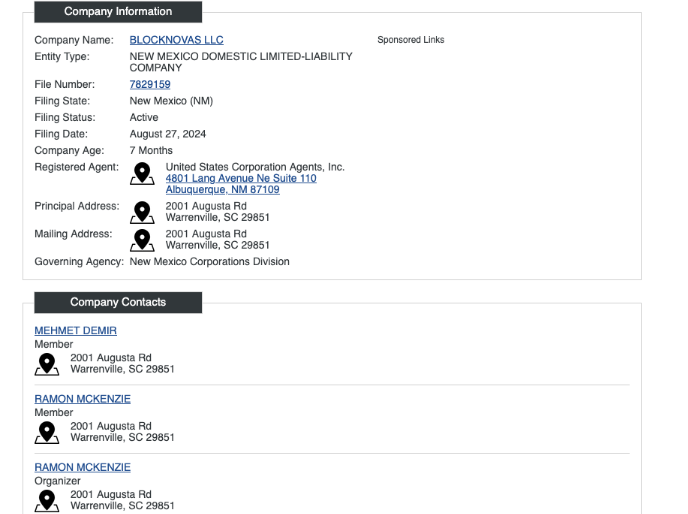

Точніше, згідно Дослідникам в охоронній фірмі Мовчазний поштовхвони зареєстрували компанії ТОВ «Блокнова» і ТОВ «Softglide» У Нью -Мексико та Нью -Йорку, що використовують підроблені ідентичності та адреси. У звіті поділилися перелік підроблених ідентичностей, пов’язаних з кампанією.

Дослідники виявили інший бізнес, Агентство ангелопераякий має з’єднання з цією схемою. Однак цей, здається, не зареєстрований у США. З трьох, Blocknovas – найактивніша компанія фронту, йдеться у звіті.

Зокрема, Кейсі Бест, директор з питань загрози в Silent Push, цитував Reuters сказав, що “це рідкісний приклад північнокорейських хакерів, які насправді встигають створити юридичні корпоративні організації в США, щоб створити корпоративні фронти, які використовуються для нападу на нічого не підозрюючих заявників”.

Крім того, ця атака схожа – і може бути пов’язана – з крадіжкою спроб даних, які нещодавно повідомляли ряд інсайдерів криптовалюти.

Нік Бакс з Альянс безпеки, Ділиться минулого місяця що група загрози працює над викраденням даних та коштів за допомогою фальшивих ділових дзвінків Масштаб.

Мета зловмисників “проста”. Залучайте криптовалютних розробників та заражайте свої пристрої шкідливим програмним забезпеченням за посиланням, яке вони надсилають під час інтерв’ю. Вони, можливо, роблять вигляд, що, наприклад, відчувають технічні проблеми, і попросять ціль натиснути на посилання.

Бакс заявив, що група загроз вкрала “10 мільйонів доларів”, використовуючи цю тактику, а інші продовжують її копіювати.

Заразні інтерв’ю та шкідливий JavaScript

Silent Push говорить, що те, що він знайшов, – це нова кампанія. Суб’єкт, що стоїть за ним, – Північнокорейська APT (Advanced Perstristent Ground) ‘Заразне інтерв’ю.‘Це підгрупа горезвісної державної спонсору Lazarus Group.

Найкраще сказав Reuters, що співбесіди з роботою «призводять до складних розгортань зловмисного програмного забезпечення, щоб компрометувати гаманці криптовалют розробників». Крім того, вони орієнтовані на паролі та повноваження розробників, можливо, використовувати їх у “подальших атаках на законний бізнес”.

Згідно з доповіддю, Silent Push підтвердив “кілька жертв” останньої кампанії інтерв’ю.

Однак ФБР Вилучив домен Блокнова “як частину правоохоронних дій проти північнокорейських кібер -акторів, які використовували цю домену, щоб обдурити людей з фальшивими посадами та розповсюджували зловмисне програмне забезпечення”.

Інші два веб -сайти все ще працюють на момент написання.

Але це ще не все. Ще одна дуже витончена лінія нападу – це Вставка зловмисного JavaScript у Гітб Репозиторії та пакети NPM.

Лазар розпочав цю кампанію в серпні 2024 року, крадучи кошти та дані за допомогою атак ланцюга поставок. Крім того, цей вектор атаки розвивається.

Зокрема, зловмисне програмне забезпечення, яке називається Marstech1, націлює популярні криптовалюти. Назвали різні звіти Метамаска, Виїзді Атомний.

Компанія з кібербезпеки SecurityScorecard знайшли 233 жертви, які встановили імплантат Marstech1 між вереснем 2024 по січень 2025 року.

Пост Північна Корея розробляє нові, складніші методи для націлювання на криптовалюту з’явився першим на Cryptonews.